Zero Trust Nedir? ZTNA ve Modern Güvenli Erişim Mimarisini Anlamak

Zero Trust Nedir? ZTNA ve Modern Güvenli Erişim Mimarisi

Zero Trust artık yalnızca bir pazarlama terimi değil, modern IT güvenlik mimarisinin temel bileşenlerinden biri.

Ancak çoğu zaman Zero Trust yanlış anlaşılabiliyor.

Birçok kişi Zero Trust’ı yalnızca VPN’in yerine geçen yeni bir erişim yöntemi olarak görüyor. Oysa Zero Trust bundan çok daha geniş bir yaklaşımı ifade ediyor.

Zero Trust Nedir?

Zero Trust’ın temel prensibi oldukça basit:

Hiçbir kullanıcıya veya cihaza güvenme. Never trust anyone.

Geleneksel ağ güvenliği mimarileri uzun yıllar boyunca şu varsayıma dayanıyordu:

External = Untrusted

Internal = Trusted

Bu nedenle kullanıcılar VPN ile iç ağa bağlandıklarında çoğu zaman geniş bir erişim alanına sahip oluyordu.

Ancak modern saldırıların büyük bölümü şu yöntemlerle gerçekleşiyor:

- ele geçirilmiş kullanıcı kimlik bilgileri, özellikle sosyal mühendislik ve phishing yaparak elde edilen kullanıcı bilgileri

- kötü yapılandırılmış erişim hakları yani identity ve access management konusu

Bir saldırgan VPN ile ağa girdikten sonra çoğu zaman ağ içinde serbestçe hareket edebiliyor. Hatta bu sebeple çoğu müşterime VDI konusunu anlatırken her zaman şunu vurguluyorum, bir çalışma alanı yaratıyorsun ve kullanıcı tamamen senin ona sunduğun alanın içerisinde işlerini gerçekleştiriyor. Bu bir kullanıcı kısıtlama yöntemi değil, aksine kullanıcıya çalışma şekli özgürlüğü tanıyan bir metod. Konudan uzaklaşmayayım, devam edelim.

Zero Trust yaklaşımı tam olarak güven problemini çözmeyi hedefler.

Network Access Yerine Resource Access

Zero Trust mimarisinin en önemli farkı şudur:

Kullanıcıya ağ erişimi verilmez, ihtiyaç duyduğu kaynağa erişim verilir.

Geleneksel modeli hatırlayalım:

Kullanıcı -> VPN -> Internal Network -> Uygulama

Zero Trust modeli:

Kullanıcı -> Kimlik Doğrulama -> Uygulama

Bu yaklaşım saldırı yüzeyini ciddi şekilde azaltır.

ZTNA (Zero Trust Network Access) Nedir?

ZTNA aslında Zero Trust mimarisinin uzaktan erişim tarafındaki uygulamasıdır.

ZTNA çözümleri genellikle şu prensiplerle çalışır:

- identity based access

- device posture kontrolü

- dynamic policy değerlendirmesi

- least privilege erişim modeli

Bir kullanıcı erişim talebinde bulunduğunda sistem şu kontrolleri yapar:

- kullanıcı kimliği doğrulandı mı

- cihaz güvenli mi

- erişim politikası uygun mu

- erişilen kaynak izinli mi

Tüm bu kontroller sağlanıyorsa erişim sağlanır.

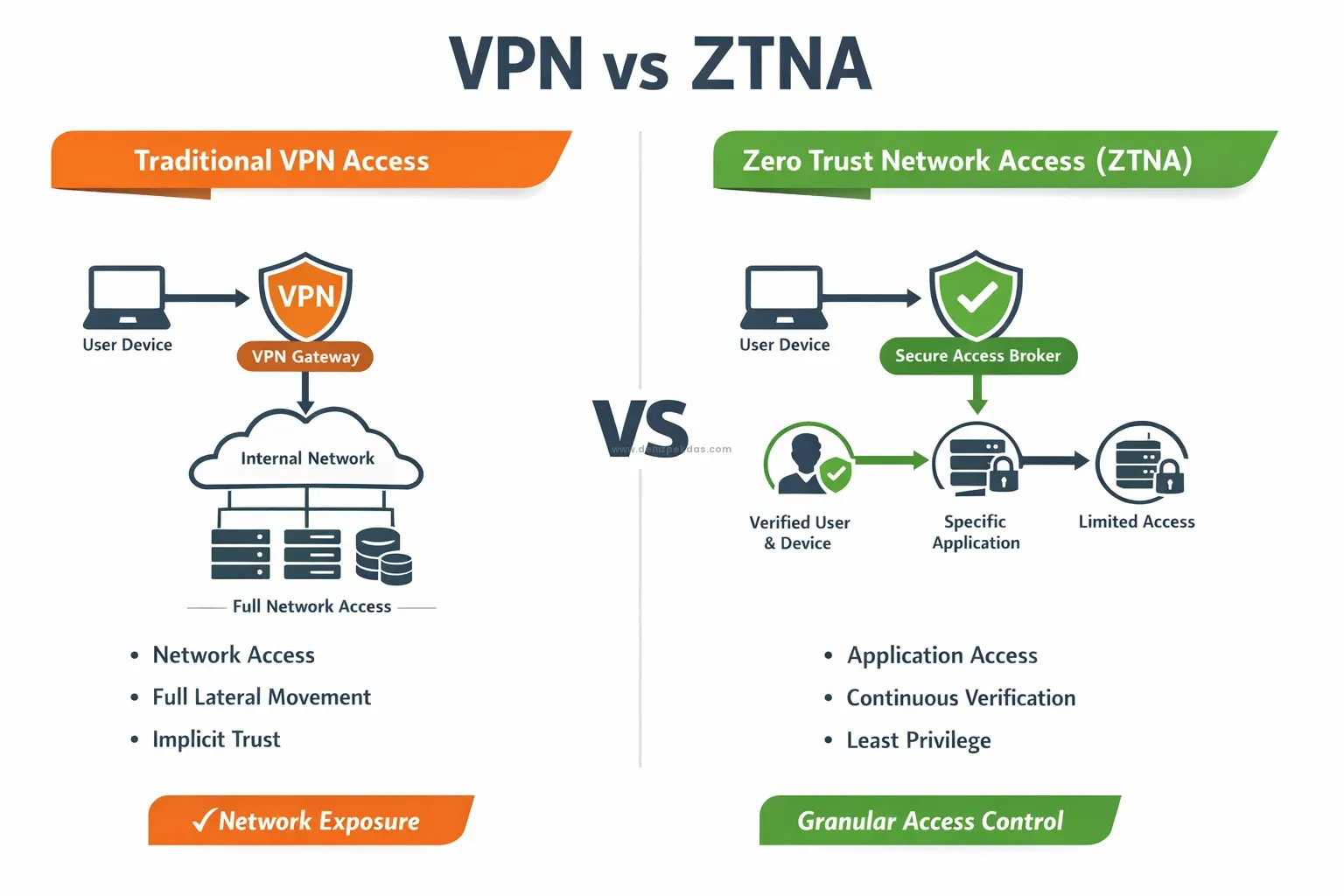

VPN ile ZTNA Arasındaki Fark

VPN çözümleri kullanıcıyı ağın bir parçası haline getirir.

Kullanıcı -> VPN -> Internal Network

ZTNA ise kullanıcıyı uygulamaya bağlar.

Kullanıcı -> Güvenli Erişim Broker/Agent/Uygulaması -> Uygulama

Bu yaklaşımın avantajları:

- network görünmez hale gelir

- lateral movement zorlaşır

- saldırı yüzeyi küçülür

- erişim daha granular hale gelir

Konuyla ilgili sevgili Gemini’a bi karikatür yapmasını söyledim :))

Browser Tabanlı Secure Access Yaklaşımı

Zero Trust mimarisinde son dönemde ortaya çıkan önemli bir yaklaşım da browser tabanlı erişim modelidir.

Bu modelde kullanıcı veya admin erişimi doğrudan enterprise browser üzerinden sağlanır.

Örneğin:

Enterprise Browser -> Secure Access Broker -> Target System (RDP / SSH / Uygulama)

Bu yaklaşımın avantajları:

- endpoint agent gerektirmez

- cihazın internal network’e katılmasını engeller

- erişim session seviyesinde kontrol edilir

- privileged admin erişimleri daha güvenli hale gelir

Zero Trust Bir Ürün Değildir

Burada önemli bir noktayı vurgulamak gerekir.

Zero Trust bir ürün değildir.

Zero Trust bir mimaridir.

Bu mimariyi hayata geçirmek için farklı güvenlik katmanlarının birlikte çalışması gerekir:

- Identity & Access Management

- ZTNA

- device posture kontrolü

- session security

- data protection

- continuous verification

Dolayısıyla Zero Trust tek bir ürün satın alarak elde edilebilecek bir şey değildir.

Sonuç

Modern IT altyapılarının birçoğu:

- bulut tabanlı,

- dağıtık,

- veya çok cihazlı bir yapıya sahip.

Bu sebeple eski network perimeter security yaklaşımı giderek önemini kaybediyor. Citrix, Cloudflare, Palo Alto, Fortinet vb. birçok network security alanında ürün geliştiren şirket, geleneksel VPN yaklaşımı yerine Zero Trust mimariyi öneriyor ve buna özgü entegrasyonlar geliştiriyor.